Как мошенничество с рекламой работает в программной рекламе

Опубликовано: 2022-10-05- Что такое мошенничество с цифровой рекламой?

- Какие существуют виды мошенничества с интернет-рекламой?

- Источник поддельного трафика

- Скрытая реклама

- Подмена домена

- Щелкните Фермы/Фермы устройств

- Добавляем печенье

- Стек объявлений

- Уменьшение размера объявления до одного пикселя (наполнение пикселями)

- Внедрение рекламы

- Виды мошенничества с цифровой рекламой в мобильных приложениях

- Подмена SDK

- Нажмите Спам

- Нажмите Инъекция

- Боты и эмуляторы

- Фермы устройств

- Как распознать вредоносное приложение, плагин или рекламное ПО?

- Как предотвратить мошенничество с рекламой для вашего бизнеса

- Подвести итог

Что такое мошенничество с цифровой рекламой?

Мошенничество с рекламой — это любая попытка обмана цифровых рекламных сетей с целью получения финансовой выгоды. С начала 2000-х годов различные методы мошенничества с рекламой трансформировались и совершенствовались, что сделало сегодняшнее мошенничество с рекламой гораздо более хитрым и изворотливым, чем раньше. Важно заранее понимать, как выглядит мошенничество с рекламой и какие шаги можно предпринять для защиты своих рекламных кампаний, чтобы избежать его.

Мошенничество с рекламой обычно связано с мошенническим трафиком (от ботов, а также от людей), который создает поддельные показы и негативно влияет на CTR (рейтинг кликов). Слишком большой трафик ботов истощает ресурсы показа рекламы и мешает издателям создавать рекламные ресурсы премиум-класса. Нечеловеческий трафик также искажает аналитику сайта и влияет на маркетинговые кампании. И все это сильно влияет на расходы на рекламу.

Какие существуют виды мошенничества с интернет-рекламой?

Источник поддельного трафика

Мошенничество с цифровой рекламой разработало ботнеты, которые выдают себя за человеческий трафик. Эта поддельная аудитория затем продается оптом ничего не подозревающим издателям по очень низкой цене.

Скрытая реклама

Этот вид мошенничества с рекламой позволяет показывать рекламу таким образом, что пользователь ее не видит, но система все равно считает ее показом. Этот тип рекламного мошенничества нацелен на рекламные сети, которые платят за показы (просмотры), а не за клики.

Используя эту схему, мошенники создают поддельные веб-сайты, которые служат хостами на программных рекламных платформах и рекламных биржах. Когда реклама размещается на сайтах-призраках, боты создают мошеннические клики и генерируют поддельные показы, за которые мошенники получают оплату в зависимости от цены за клик (CPC) или CPM.

Подмена домена

Этот тип мошенничества с рекламой представляет нерелевантный сайт низкого качества как сайт с высокой ценностью для программной покупки медиа. Для этого мошенники изменяют рекламные теги и используют рекламные инъекции. Например, обычный пользователь может по незнанию загрузить плохое приложение, которое затем может начать генерировать свой собственный программный код в браузере пользователя и вставлять рекламу в область браузера, которую просматривает пользователь.

Подмена домена позволяет мошенникам получать гораздо более высокие цены за тысячу показов, чем на неактуальном сайте. Затем злоумышленники заполняют некачественный сайт ботами и собирают все рекламные расходы рекламодателей.

Щелкните Фермы/Фермы устройств

Фермы кликов обычно создаются для мошенничества с поддельными показами рекламы. Это один из старейших и самых простых видов мошенничества с рекламой. Кликовые фермы полагаются на большие объемы нескольких кликов. Иногда их делают вручную, а иногда с помощью запрограммированных для этого устройств. Вручную эти клики могут выполняться группой людей, работающих в одном месте или удаленно. В 2019 году в Бангкоке, Таиланд, была ликвидирована одна из ферм кликов или ферм устройств.

Добавляем печенье

Браузер среднего пользователя заполнен файлами cookie. Скорее всего, пользователь не обратит на это внимания, потому что куки-файлы используются повсеместно. Эти файлы cookie могут быть даже с сайтов, не связанных с рекламой.

Как только появляется органическая или оплаченная рекламодателем покупка или показ, есть вероятность, что инструмент атрибуции или платформа MMP могут ошибочно приписать платное целевое действие или органический показ мошенничеству с рекламой с использованием файлов cookie.

А все потому, что всегда есть вероятность технической ошибки или отсутствия информации. Если это произойдет, файл cookie мошенника может воспользоваться этой уязвимостью и присвоить авторство, а мошенник получит за это деньги.

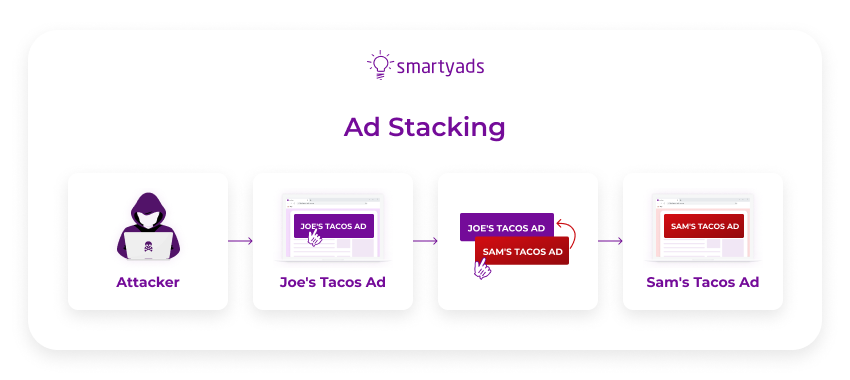

Стек объявлений

Наложение рекламы также известно как «невидимая реклама» и считается одним из видов мошенничества с медийной рекламой.

Поскольку объявления располагаются друг над другом, их аудитория видит только верхнее объявление, которое затемняет и, таким образом, скрывает рекламные баннеры под ним. Тем не менее, объявления под верхним объявлением по-прежнему участвуют в подсчете показов или просмотров.

Уменьшение размера объявления до одного пикселя (наполнение пикселями)

Для уменьшения размера рекламы до одного пикселя (вставка пикселей) или пикселизации рекламы используется алгоритм, аналогичный наложению рекламы. Все сложенные объявления оплачиваются рекламодателем за показы, но на самом деле аудитория видит только одно.

Разница между этими видами мошенничества с рекламой заключается в том, как скрыта реклама. В отличие от перекрывающихся объявлений, где объявления размещаются друг над другом, пикселизация объявлений только уменьшает изображение объявления до незаметного размера и помещает его внутри другого объявления. Таким образом, реклама действительно присутствует, но люди просто не замечают ее. Этот тип мошенничества также является мошенничеством с впечатлением.

Внедрение рекламы

Это тип атаки мошенничества с рекламой, при которой реклама внедряется на любой сайт без согласия пользователя или владельца сайта. Такие объявления могут отображаться в разделах сайта, не предназначенных для показа рекламы, или могут перекрывать другое объявление. Для этой цели мошенники с рекламой часто используют вредоносные панели инструментов или рекламные плагины, которые реальные пользователи устанавливают в свои браузеры, не подозревая об их опасности.

Виды мошенничества с цифровой рекламой в мобильных приложениях

Подмена SDK

Подделка SDK или подделка — это тип мошенничества с мобильной рекламой, при котором злоумышленники прослушивают основные сигналы и данные, передаваемые между партнерами по оценке данных мобильного маркетинга, а затем имитируют различные действия.

Затем сигнал воспроизводится вместе с любыми необходимыми или желаемыми изменениями. В конце концов, такие сигналы отправляются партнеру по оценке данных мобильного маркетинга, что делает всю маркетинговую аналитику ложной.

Этот сигнал часто имитирует фактическую установку приложения. Это также могут быть действия после установки, регистрации или любые другие действия, необходимые злоумышленнику. Подмена SDK — одна из самых сложных форм мошенничества с рекламой, поскольку она очень хорошо имитирует поведение человека.

Злоумышленники могут написать такие программы в простом блокноте и миллионы раз отправить их с обычных домашних компьютеров и внедрить в MMP-платформы или инструменты маркетинговой атрибуции.

Это также опасно, потому что успешно подмененные SDK могут быть легко реплицированы для всех других рекламных кампаний в приложении, использующих ту же платформу MMP.

Нажмите Спам

В этой модели мошенничество с мобильной рекламой отправляет большое количество поддельных кликов на платформу MMP или инструмент маркетинговой атрибуции и ожидает появления органической установки приложения. Затем эта органическая установка будет ложно отнесена к этому фейковому клику и будет считаться установкой, появившейся из-за онлайн-рекламы, за которую рекламодатель должен заплатить.

В таком случае мошенник получит деньги рекламодателя за этот клик или установку приложения. Однако вероятность этого довольно мала, так как этот метод мошенничества с рекламой основан на появлении органической установки. Таким образом, этот метод успешно генерирует большое количество кликов. Мы говорим о миллионах.

Это одна из самых ранних и простых форм мошенничества с рекламой и, следовательно, одна из самых простых для обнаружения.

Нажмите Инъекция

Внедрение кликов — еще один вариант мошенничества с рекламой на основе кликов. Его цель — украсть атрибуцию органических или оплаченных рекламодателем установок с последним кликом, связанным с установкой конкретного приложения. Рекламное мошенничество просто отправит поддельные клики инструменту атрибуции после начала процесса установки. Таким образом, платформа MMP может предположить, что установка приложения является заслугой этого фальшивого клика, поскольку это был последний зарегистрированный клик, связанный с этой установкой.

Как отправляются такие встроенные клики? Есть несколько способов. Распространенный способ — когда вредоносное приложение или программное обеспечение скрыто в реальном мобильном устройстве. Обычно это происходит, когда обычный пользователь загружает из магазина, казалось бы, обычное приложение, которое на самом деле оказывается рекламным ПО, вирусом или другим типом вредоносного ПО.

Боты и эмуляторы

Возможно, вы когда-то использовали свой компьютер для эмуляции Game Boy Advance, чтобы играть в свои любимые игры на большом мониторе? То есть вы использовали эмулятор. Инструментами для мошенничества с рекламой могут служить многие устройства, такие как боты, телефоны и персональные компьютеры.

Эмуляторы можно использовать для того, чтобы любое устройство выглядело как мобильный телефон и правдоподобно имитировало установку приложения. Если приложение установлено, скажем, на стационарный компьютер, это явно рекламный развод. Вот почему мошенники с рекламой используют эмуляторы.

Нам не обязательно выделять такие приемы или инструменты в отдельную категорию, но их можно использовать для других видов мошенничества с мобильной рекламой, таких как клик-спам или спуфинг SDK.

Фермы устройств

Фермы устройств — это группы устройств (чаще всего это устаревшие iPhone и Android-устройства), которые запрограммированы на установку приложения, затем сброс настроек, повторную установку приложения и т. д. Мошенниками, владеющими такими устройствами, можно назвать фермеров, которые размещают мошеннические устройства и получают хороший урожай со своих «посадок» в виде нелегального дохода от рекламы (или чьего-то рекламного бюджета).

Учитывая, что сегодня телефонов больше, чем людей, они определенно представляют собой возможность легко заполучить такие инструменты мошенничества с онлайн-рекламой и создать большую ферму устройств.

Как распознать вредоносное приложение, плагин или рекламное ПО?

Обычный пользователь может, ничего не подозревая, загрузить приложение/плагин для мошенничества с рекламой. Примеры таких приложений включают что-то с небольшим количеством функций, например, блокнот или фонарик. И примеры таких плагинов включают плагин для проверки грамматики, плагин для создания скриншотов и плагин для отображения времени в разных часовых поясах. Такие вредоносные приложения обычно выполняют заявленные функции, не вызывая при этом подозрений у рядового пользователя.

Кроме того, разработчики таких приложений обычно покупают фальшивые отзывы. Таким образом, одним из типичных тревожных признаков вредоносного приложения является множество отзывов с одной или пятью звездами. Такие оценки не соответствуют модели нормального распределения и считаются признаками поддельных отзывов. Вы также можете сами прочитать отзывы, чтобы убедиться, что они выглядят правдоподобно. Поддельные обзоры, как правило, скудны по деталям или полны только похвалы, не подчеркивая конкретных преимуществ. Также обратите внимание на отзывы с одной звездой. Если многие отзывы противоречат отзывам с пятью звездами, это также указывает на то, что вы столкнулись с потенциально опасным подключаемым модулем или приложением.

Старайтесь устанавливать и скачивать плагины и приложения только из надежных источников. Посмотрите другие приложения от тех же разработчиков. Многие злоумышленники разрабатывают большое количество простых приложений или подключаемых модулей, не связанных тематически.

Еще одним признаком вредоносных приложений является то, что приложения не работают. Если в отзывах написано, что приложение просто бесполезно и не выполняет свои функции, это явный сигнал о том, что приложение вредоносное. К сожалению, после установки многие вредоносные приложения и плагины используют встроенные функции защиты от удаления. Кроме того, эти вредоносные приложения часто разряжают аккумулятор вашего устройства из-за дополнительных скрытых функций, которые постоянно работают в фоновом режиме.

Как предотвратить мошенничество с рекламой для вашего бизнеса

- Нанять специалиста по обработке и анализу данных для помощи в обнаружении мошенничества с рекламой;

- Проанализируйте свои бизнес-данные. Соответствует ли ваш доход данным вашей платформы MMP?;

- Всегда перепроверяйте свои маркетинговые данные;

- Используйте только крупные, проверенные рекламные площадки с качественным рекламным инвентарем;

- Прочтите наше руководство по инструментам обнаружения мошенничества с рекламой.

Подвести итог

Мошенники существуют во всех сферах нашей жизни и интернет-реклама, к сожалению, не исключение. В этой статье мы описали самые известные схемы мошенничества с рекламой, но день ото дня появляются новые способы обмана рекламодателей и издателей. Таким образом, основным правилом для любого бизнеса или рекламной платформы всегда будет «использовать только проверенные программные рекламные платформы» для предотвращения мошенничества с рекламой.