Comment fonctionne la fraude publicitaire dans la publicité programmatique

Publié: 2022-10-05- Qu'est-ce que la fraude publicitaire numérique ?

- Quels sont les types de fraude publicitaire en ligne ?

- Source de faux trafic

- Publicité cachée

- Usurpation de domaine

- Cliquez sur Fermes/Fermes de périphériques

- Jeter des cookies

- Empilement d'annonces

- Réduire la taille d'une annonce à un seul pixel (pixel stuffing)

- Injection d'annonces

- Types de fraude publicitaire numérique dans les applications mobiles

- Usurpation du SDK

- Cliquez sur Spam

- Cliquez sur Injection

- Robots et émulateurs

- Fermes d'appareils

- Comment reconnaître une application, un plug-in ou un logiciel publicitaire malveillant ?

- Comment prévenir la fraude publicitaire pour votre entreprise

- Résumer

Qu'est-ce que la fraude publicitaire numérique ?

La fraude publicitaire est toute tentative de tromper les réseaux publicitaires numériques à des fins lucratives. Depuis le début des années 2000, diverses méthodes de fraude publicitaire se sont transformées et améliorées, rendant la fraude publicitaire d'aujourd'hui beaucoup plus rusée et douteuse qu'auparavant. Il est important de comprendre à quoi ressemble la fraude publicitaire et quelles mesures vous pouvez prendre pour protéger vos campagnes publicitaires à l'avance afin de l'éviter.

La fraude publicitaire implique généralement un trafic frauduleux (des bots ainsi que des humains) qui génère de fausses impressions et affecte négativement le CTR (taux de clics). Trop de trafic de robots draine les ressources d'affichage publicitaire et affecte les efforts des éditeurs pour créer un inventaire de technologies publicitaires premium. Le trafic non humain fausse également l'analyse du site et affecte les campagnes marketing. Et tout cela affecte grandement les dépenses publicitaires.

Quels sont les types de fraude publicitaire en ligne ?

Source de faux trafic

La fraude publicitaire numérique a développé des botnets qui se font passer pour le trafic humain. Cette fausse audience est ensuite vendue en vrac à des éditeurs sans méfiance pour un très petit prix.

Publicité cachée

Ce type de fraude publicitaire permet aux annonces d'être affichées de manière à ce que l'utilisateur ne les voie pas, mais le système les considère toujours comme un affichage. Ce type de fraude publicitaire cible les réseaux publicitaires qui paient pour les impressions (vues) plutôt que pour les clics.

En utilisant ce schéma, les escrocs créent de faux sites Web qui servent d'hôtes sur des plateformes publicitaires programmatiques et des échanges publicitaires. Lorsque les publicités sont publiées sur des sites fantômes, les robots créent une fraude au clic et génèrent de fausses impressions pour lesquelles les escrocs sont payés en fonction du prix par clic (CPC) ou CPM.

Usurpation de domaine

Ce type de fraude publicitaire présente un site de faible qualité non pertinent comme un site à forte valeur pour l'achat de médias programmatiques. Pour ce faire, la fraude publicitaire modifie les balises publicitaires et utilise des injections publicitaires. Par exemple, un utilisateur moyen peut télécharger sans le savoir une mauvaise application, qui peut alors commencer à générer son propre code de programmation dans le navigateur de l'utilisateur et injecter des publicités dans la zone du navigateur que l'utilisateur consulte.

L'usurpation de domaine permet aux escrocs d'obtenir des prix bien plus élevés pour mille impressions que sur un site non pertinent. Les attaquants remplissent ensuite le site de mauvaise qualité avec des bots et collectent toutes les dépenses publicitaires des annonceurs.

Cliquez sur Fermes/Fermes de périphériques

Les fermes de clics sont généralement créées pour escroquer les fausses impressions publicitaires. Il s'agit de l'un des types de fraude publicitaire les plus anciens et les plus simples. Les fermes de clics reposent sur de gros volumes de clics multiples. Parfois, ils sont effectués manuellement, et parfois avec des appareils programmés à cet effet. Manuellement, ces clics peuvent être effectués par un groupe de personnes travaillant au même endroit ou à distance. En 2019, l'une des fermes à clics, ou fermes d'appareils, a été supprimée à Bangkok, en Thaïlande.

Jeter des cookies

Le navigateur de l'utilisateur moyen est rempli de cookies. Très probablement, l'utilisateur n'y prêtera pas attention car les cookies sont utilisés partout. Ces cookies peuvent même provenir de sites non publicitaires.

Une fois qu'un achat ou un affichage organique ou payé par l'annonceur apparaît, il est possible qu'un outil d'attribution ou une plate-forme MMP puisse attribuer par erreur cette action ciblée payante ou cet affichage organique à une fraude publicitaire par lancement de cookies.

Et tout cela parce qu'il y a toujours la possibilité d'une erreur technique ou d'une information manquante. Si cela se produit, le cookie de l'escroc peut tirer parti de cette vulnérabilité et s'approprier l'attribution, et l'escroc en recevra l'argent.

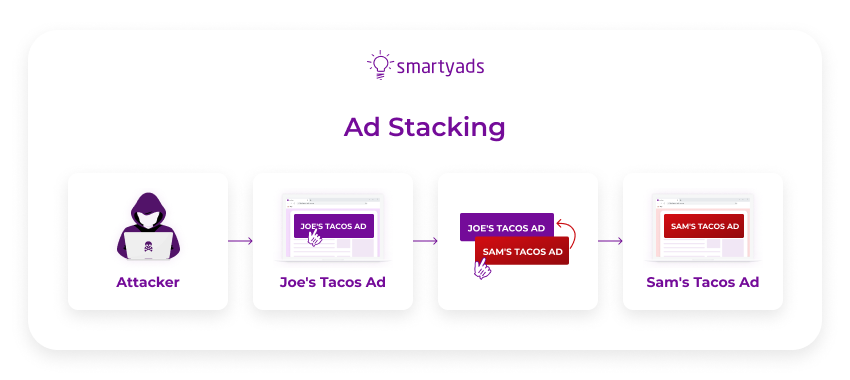

Empilement d'annonces

L'empilement d'annonces est également connu sous le nom de "publicités invisibles" et est considéré comme un type de fraude publicitaire display.

Étant donné que les publicités sont empilées les unes sur les autres, leur public ne voit que la publicité du haut, ce qui obscurcit et masque donc les bannières publicitaires en dessous. Cependant, les annonces situées sous l'annonce du haut participent toujours au décompte des impressions ou des vues.

Réduire la taille d'une annonce à un seul pixel (pixel stuffing)

La réduction de la taille des publicités à un pixel (pixel stuffing), ou pixelisation des publicités, utilise un algorithme similaire à la superposition de publicités. Toutes les annonces empilées sont payées par l'annonceur pour les impressions, mais le public n'en voit en fait qu'une seule.

La différence entre ces types de fraude publicitaire réside dans la manière dont les publicités sont masquées. Contrairement aux publicités qui se chevauchent, où les publicités sont placées les unes sur les autres, la pixellisation des publicités ne fait que réduire l'image de la publicité à une taille imperceptible et la place à l'intérieur d'une autre publicité. De cette façon, l'annonce est réellement présente, mais les gens ne peuvent tout simplement pas la remarquer. Ce type d'escroquerie est également une fraude d'impression.

Injection d'annonces

Il s'agit d'un type d'attaque de fraude publicitaire dans laquelle des publicités sont injectées dans n'importe quel site sans le consentement de l'utilisateur ou du propriétaire du site. Ces publicités peuvent être affichées dans des sections du site qui ne sont pas conçues pour afficher des publicités ou peuvent chevaucher une autre publicité. À cette fin, la fraude publicitaire utilise souvent des barres d'outils malveillantes ou des plug-ins publicitaires que de vrais utilisateurs installent dans leurs navigateurs, sans savoir qu'ils sont dangereux.

Types de fraude publicitaire numérique dans les applications mobiles

Usurpation du SDK

L'usurpation de SDK, ou falsification, est un type de fraude publicitaire mobile dans lequel les attaquants écoutent les signaux et les données de base transmis entre les partenaires d'évaluation des données de marketing mobile, puis imitent diverses actions.

Le signal est ensuite reproduit avec toutes les modifications nécessaires ou souhaitées. Finalement, ces signaux sont envoyés au partenaire d'évaluation des données de marketing mobile, ce qui rend toutes les analyses marketing fausses.

Ce signal imite souvent les installations d'applications réelles. Il peut également s'agir d'actions post-installation, d'enregistrements ou de toute autre action dont un attaquant a besoin. L'usurpation de SDK est l'une des formes de fraude publicitaire les plus difficiles à détecter car elle imite très bien le comportement humain.

Les attaquants peuvent écrire de tels programmes dans un simple bloc-notes et les envoyer des millions de fois à partir d'ordinateurs domestiques ordinaires et les injecter dans des plates-formes MMP ou des outils d'attribution marketing.

C'est également dangereux car les SDK usurpés avec succès peuvent facilement être répliqués pour toutes les autres campagnes publicitaires de l'application en utilisant la même plate-forme MMP.

Cliquez sur Spam

Dans ce modèle, la fraude publicitaire mobile envoie de gros volumes de faux clics vers une plate-forme MMP ou un outil d'attribution marketing et attend qu'une installation organique de l'application apparaisse. Cette installation organique sera alors faussement attribuée à ce faux clic et sera considérée comme une installation apparue grâce à la publicité en ligne et pour laquelle l'annonceur doit payer.

Dans un tel cas, le fraudeur recevrait l'argent de l'annonceur pour ce clic ou l'installation de l'application. Cependant, la probabilité que cela se produise est assez faible, car cette méthode de fraude publicitaire repose sur l'apparence d'une installation organique. Ainsi, cette méthode réussit à générer un grand nombre de clics. On parle de millions.

Il s'agit de l'une des formes de fraude publicitaire les plus anciennes et les plus simples, et donc l'une des plus faciles à détecter.

Cliquez sur Injection

Click Injection est une autre variante de la fraude publicitaire basée sur les clics. Son but est de voler l'attribution des installations organiques ou payées par l'annonceur avec le dernier clic associé à une installation d'application particulière. La fraude publicitaire enverra simplement de faux clics à l'outil d'attribution une fois le processus d'installation commencé. De cette façon, la plate-forme MMP peut supposer que l'installation de l'application est le mérite de ce faux clic car il s'agissait du dernier clic enregistré associé à cette installation.

Comment ces clics intégrés sont-ils envoyés ? Il existe plusieurs façons. Un moyen courant est lorsqu'une application ou un logiciel malveillant est caché dans un véritable appareil mobile. Cela se produit généralement lorsqu'un utilisateur normal télécharge une application apparemment normale à partir du magasin, qui s'avère en fait être un logiciel publicitaire, un virus ou un autre type de logiciel malveillant.

Robots et émulateurs

Peut-être avez-vous déjà utilisé votre ordinateur pour émuler Game Boy Advance afin de jouer à vos jeux préférés sur un grand écran ? Autrement dit, vous avez utilisé un émulateur. De nombreux appareils peuvent servir d'outils pour la fraude publicitaire, tels que les bots, les téléphones et les ordinateurs personnels.

Les émulateurs peuvent être utilisés pour faire ressembler n'importe quel appareil à un téléphone portable et simuler de manière plausible l'installation d'une application. Si une application est installée sur, par exemple, un ordinateur de bureau, il s'agit clairement d'une arnaque publicitaire. C'est pourquoi la fraude publicitaire utilise des émulateurs.

Nous n'avons pas nécessairement besoin de distinguer ces techniques ou outils dans une catégorie distincte, mais ils peuvent être utilisés pour d'autres types de fraude publicitaire mobile, tels que le spam de clics ou l'usurpation de SDK.

Fermes d'appareils

Les fermes d'appareils sont des groupes d'appareils (le plus souvent des iPhones et des appareils Android obsolètes) qui sont programmés pour installer une application, puis effectuer une réinitialisation, puis réinstaller l'application, etc. Les fraudeurs qui possèdent de tels appareils peuvent être appelés des agriculteurs qui placent des appareils frauduleux et tirent une bonne récolte de leurs « plantations » sous la forme de revenus publicitaires illégaux (ou du budget publicitaire de quelqu'un).

Considérant qu'il y a plus de téléphones que de personnes aujourd'hui, ils représentent certainement une opportunité de se procurer facilement de tels outils de fraude publicitaire en ligne et de créer une grande batterie d'appareils.

Comment reconnaître une application, un plug-in ou un logiciel publicitaire malveillant ?

L'utilisateur moyen peut, sans méfiance, télécharger une application/un plug-in de fraude publicitaire. Des exemples de telles applications incluent quelque chose avec peu de fonctions, comme un bloc-notes ou une lampe de poche. Et des exemples de tels plug-ins incluent un plug-in pour vérifier la grammaire, un plug-in pour créer des captures d'écran et un plug-in pour afficher l'heure dans différents fuseaux horaires. Ces applications malveillantes exécutent généralement leurs fonctions déclarées, n'éveillant ainsi pas les soupçons de l'utilisateur moyen.

De plus, les développeurs de ces applications achètent généralement de fausses critiques. Ainsi, l'un des signes avant-coureurs typiques d'une application malveillante est de nombreuses critiques avec une ou cinq étoiles. De tels scores ne sont pas conformes au modèle de distribution normal et sont considérés comme des signes de fausses critiques. Vous pouvez également lire les critiques vous-même pour voir si elles semblent plausibles. Les fausses critiques sont généralement rares sur les détails ou ne contiennent que des éloges sans mettre en évidence des avantages spécifiques. Faites également attention aux critiques à une étoile. Si de nombreuses critiques contredisent les critiques cinq étoiles, cela indique également que vous faites face à un plug-in ou à une application potentiellement dangereux.

Essayez d'installer et de télécharger des plug-ins et des applications uniquement à partir de sources fiables. Regardez d'autres applications des mêmes développeurs. De nombreux attaquants développent un grand nombre d'applications ou de plug-ins simples qui ne sont pas thématiquement liés.

Un autre signe d'applications malveillantes est que les applications ne fonctionnent pas. Si les commentaires indiquent que l'application est tout simplement inutile et ne remplit pas ses fonctions, cela indique clairement que l'application est malveillante. Malheureusement, une fois installées, de nombreuses applications et plug-ins malveillants tirent parti de leurs capacités anti-suppression intégrées. De plus, ces applications malveillantes vident souvent le niveau de la batterie de votre appareil en raison de fonctions cachées supplémentaires qui s'exécutent constamment en arrière-plan.

Comment prévenir la fraude publicitaire pour votre entreprise

- Embaucher un spécialiste du traitement et de l'analyse des données pour aider à la détection des fraudes publicitaires ;

- Analysez vos données commerciales. Vos revenus correspondent-ils aux données de votre plate-forme MMP ? ;

- Vérifiez toujours vos données marketing ;

- Utilisez uniquement de grandes plates-formes publicitaires vérifiées avec un inventaire de technologie publicitaire de haute qualité ;

- Lisez notre guide sur les outils de détection de fraude publicitaire.

Résumer

Les fraudeurs existent dans toutes les sphères de notre vie et la publicité en ligne, malheureusement, ne fait pas exception. Dans cet article, nous avons décrit les stratagèmes de fraude publicitaire les plus connus, mais il existe jour après jour de nouvelles façons de tromper les annonceurs et les éditeurs. Par conséquent, la règle principale pour toute entreprise ou plate-forme publicitaire sera toujours "n'utilisez que des plates-formes publicitaires programmatiques éprouvées" pour prévenir la fraude publicitaire.