كيف يعمل الاحتيال في الإعلانات البرامجية

نشرت: 2022-10-05- ما هو تزوير الإعلانات الرقمية؟

- ما هي أنواع الاحتيال الإعلاني عبر الإنترنت؟

- مصدر حركة المرور الوهمية

- الدعاية المخفية

- انتحال المجال

- انقر فوق مزارع / مزارع الأجهزة

- رمي ملفات تعريف الارتباط

- تكديس الإعلانات

- تقليل حجم الإعلان إلى بكسل واحد (حشو البكسل)

- حقن الإعلان

- أنواع الاحتيال في الإعلانات الرقمية في تطبيقات الأجهزة المحمولة

- انتحال SDK

- انقر فوق البريد العشوائي

- انقر فوق حقن

- الروبوتات والمحاكيات

- مزارع الأجهزة

- كيف تتعرف على تطبيق أو مكون إضافي أو برنامج ضار؟

- كيفية منع الاحتيال الإعلاني لعملك

- ليتم تلخيصه

ما هو تزوير الإعلانات الرقمية؟

الاحتيال الإعلاني هو أي محاولة للغش على شبكات الإعلان الرقمي لتحقيق مكاسب مالية. منذ أوائل العقد الأول من القرن الحادي والعشرين ، تغيرت طرق الاحتيال الإعلانية المختلفة وتحسنت ، مما يجعل الاحتيال في الإعلانات اليوم أكثر دهاءً ومراوغة من ذي قبل. من المهم أن تفهم شكل الاحتيال في الإعلانات والخطوات التي يمكنك اتخاذها لحماية حملاتك الإعلانية مسبقًا لتجنب ذلك.

عادةً ما يتضمن الاحتيال الإعلاني زيارات احتيالية (من الروبوتات وكذلك البشر) تؤدي إلى ظهور مرات ظهور مزيفة وتؤثر سلبًا على نسبة النقر إلى الظهور (نسبة النقر إلى الظهور). يستنزف عدد كبير جدًا من زيارات الروبوت موارد عرض الإعلانات ويؤثر على جهود الناشرين لبناء مخزون متميز من التكنولوجيا الإعلانية. تؤدي حركة المرور غير البشرية أيضًا إلى تشويه تحليلات الموقع وتؤثر على الحملات التسويقية. وكل هذا يؤثر بشكل كبير على الإنفاق الإعلاني.

ما هي أنواع الاحتيال الإعلاني عبر الإنترنت؟

مصدر حركة المرور الوهمية

طور الاحتيال في الإعلانات الرقمية شبكات روبوت تنتحل صفة حركة المرور البشرية. يتم بعد ذلك بيع هذا الجمهور المزيف بالجملة إلى ناشرين مطمئنين بسعر زهيد جدًا.

الدعاية المخفية

يسمح هذا النوع من الاحتيال في الإعلانات بعرض الإعلانات بطريقة لا يراها المستخدم ، ولكن لا يزال النظام يعتبرها كشاشة عرض. يستهدف هذا النوع من الاحتيال الإعلاني شبكات الإعلانات التي تدفع مقابل مرات الظهور (المشاهدات) بدلاً من النقرات.

باستخدام هذا المخطط ، ينشئ المحتالون مواقع ويب مزيفة تعمل كمضيفين على منصات الإعلانات الآلية وعمليات تبادل الإعلانات. عندما يتم نشر الإعلانات على مواقع الأشباح ، تقوم الروبوتات بإنشاء نقرة احتيالية وتوليد انطباعات وهمية يحصل عليها المحتالون على أموال بناءً على سعر النقرة (CPC) أو التكلفة لكل ألف ظهور.

انتحال المجال

يقدم هذا النوع من الاحتيال الإعلاني موقعًا غير مناسب ذي جودة منخفضة كموقع ذي قيمة عالية لشراء الوسائط الآلية. للقيام بذلك ، يعدل الاحتيال الإعلاني علامات الإعلان ويستخدم حقن الإعلان. على سبيل المثال ، قد يقوم المستخدم العادي بتنزيل تطبيق سيء دون علمه ، والذي يمكنه بعد ذلك البدء في إنشاء رمز البرمجة الخاص به في متصفح المستخدم وإدخال الإعلانات في منطقة المتصفح التي يشاهدها المستخدم.

يسمح انتحال المجال للمحتالين بالحصول على أسعار أعلى بكثير لكل ألف ظهور مقارنة بالمواقع غير ذات الصلة. ثم يملأ المهاجمون الموقع منخفض الجودة ببرامج الروبوت ويجمعون الإنفاق الإعلاني لجميع المعلنين.

انقر فوق مزارع / مزارع الأجهزة

عادةً ما يتم إنشاء مزارع النقر لخداع مرات ظهور الإعلانات المزيفة. يعد هذا من أقدم أنواع الاحتيال في الإعلانات وأسهلها. تعتمد مزارع النقر على كميات كبيرة من النقرات المتعددة. في بعض الأحيان يتم إجراؤها يدويًا ، وأحيانًا باستخدام أجهزة مبرمجة لهذا الغرض. يمكن إجراء هذه النقرات يدويًا بواسطة مجموعة من الأشخاص يعملون في نفس الموقع أو عن بُعد. في عام 2019 ، تم القضاء على إحدى مزارع النقر ، أو مزارع الأجهزة ، في بانكوك ، تايلاند.

رمي ملفات تعريف الارتباط

متصفح المستخدم العادي مليء بملفات تعريف الارتباط. على الأرجح ، لن ينتبه المستخدم إلى هذا لأنه يتم استخدام ملفات تعريف الارتباط في كل مكان. يمكن أن تكون ملفات تعريف الارتباط هذه من مواقع غير متعلقة بالإعلانات.

بمجرد ظهور عملية شراء أو عرض مجاني أو مدفوع من قبل المعلن ، هناك احتمال أن تنسب أداة إحالة أو منصة MMP عن طريق الخطأ هذا الإجراء المستهدف المدفوع أو العرض العضوي إلى احتيال إعلان مرتبط بملفات تعريف الارتباط.

وكل ذلك بسبب احتمال حدوث خطأ تقني أو فقدان معلومات دائمًا. إذا حدث ذلك ، يمكن لملف تعريف الارتباط الخاص بالمخادع الاستفادة من هذه الثغرة الأمنية وتناسب الإسناد ، وسيحصل المحتال على المال مقابل ذلك.

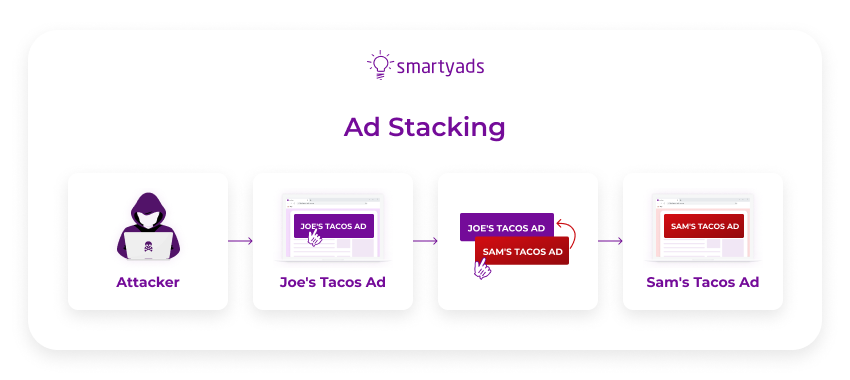

تكديس الإعلانات

يُعرف تكديس الإعلانات أيضًا باسم "الإعلانات غير المرئية" ويعتبر نوعًا من الاحتيال في الإعلانات المصوّرة.

نظرًا لأن الإعلانات مكدسة فوق بعضها البعض ، لا يرى جمهورهم سوى الإعلان العلوي ، مما يحجب إعلانات البانر الموجودة أسفله وبالتالي يخفيها. ومع ذلك ، لا تزال الإعلانات الموجودة أسفل الإعلان العلوي تشارك في عدد مرات الظهور أو المشاهدات.

تقليل حجم الإعلان إلى بكسل واحد (حشو البكسل)

يستخدم تقليل حجم الإعلان إلى بكسل واحد (حشو البكسل) ، أو تقسيم الإعلان ، خوارزمية مشابهة لتراكب الإعلان. يتم دفع جميع الإعلانات المكدسة من قبل المعلن مقابل مرات الظهور ، لكن الجمهور يرى في الواقع واحدًا فقط.

يكمن الاختلاف بين هذه الأنواع من الاحتيال في طريقة إخفاء الإعلانات. على عكس الإعلانات المتداخلة ، حيث يتم وضع الإعلانات فوق بعضها البعض ، فإن بكسل الإعلان يقلل فقط صورة الإعلان إلى حجم غير ملحوظ ويضعها داخل بعض الإعلانات الأخرى. بهذه الطريقة ، يكون الإعلان موجودًا بالفعل ، ولكن لا يلاحظه الأشخاص. هذا النوع من الاحتيال هو أيضًا احتيال في الانطباع.

حقن الإعلان

هذا نوع من هجمات الاحتيال الإعلاني حيث يتم حقن الإعلانات في أي موقع دون موافقة المستخدم أو مالك الموقع. قد يتم عرض هذه الإعلانات في أقسام الموقع غير المصممة لعرض الإعلانات أو قد تتداخل مع إعلان آخر. لهذا الغرض ، غالبًا ما يستخدم الاحتيال الإعلاني أشرطة أدوات ضارة أو مكونات إضافية للإعلان يقوم المستخدمون الحقيقيون بتثبيتها في متصفحاتهم ، غير مدركين أنها خطيرة.

أنواع الاحتيال في الإعلانات الرقمية في تطبيقات الأجهزة المحمولة

انتحال SDK

انتحال SDK ، أو التزييف ، هو نوع من الاحتيال في إعلانات الهاتف المحمول حيث يستمع المهاجمون للإشارات الأساسية والبيانات المنقولة بين شركاء تقييم بيانات التسويق عبر الهاتف المحمول ثم يقلدون الإجراءات المختلفة.

ثم يتم إعادة إنتاج الإشارة مع أي تغييرات ضرورية أو مرغوبة. في النهاية ، يتم إرسال هذه الإشارات إلى شريك تقييم بيانات التسويق عبر الهاتف المحمول ، مما يجعل جميع تحليلات التسويق خاطئة.

غالبًا ما تحاكي هذه الإشارة عمليات تثبيت التطبيق الفعلية. يمكن أن تكون أيضًا إجراءات ما بعد التثبيت أو عمليات التسجيل أو أي إجراء آخر يحتاجه المهاجم. يعد انتحال SDK أحد أصعب أشكال الاحتيال الإعلاني للكشف عنه لأنه يحاكي السلوك البشري جيدًا.

يمكن للمهاجمين كتابة مثل هذه البرامج في مفكرة بسيطة وإرسالها ملايين المرات من أجهزة الكمبيوتر المنزلية العادية وحقنها في منصات MMP أو أدوات الإسناد التسويقي.

إنه أمر خطير أيضًا لأنه يمكن بسهولة تكرار حزم SDK المخادعة بنجاح لجميع الحملات الإعلانية الأخرى في التطبيق باستخدام نفس النظام الأساسي MMP.

انقر فوق البريد العشوائي

في هذا النموذج ، يرسل الاحتيال في إعلانات الهاتف المحمول كميات كبيرة من النقرات المزيفة إلى نظام أساسي MMP أو أداة إحالة تسويقية وينتظر ظهور التثبيت العضوي للتطبيق. سيتم بعد ذلك إرجاع هذا التثبيت العضوي بشكل خاطئ إلى تلك النقرة المزيفة وسيعتبر تثبيتًا ظهر بسبب الإعلان عبر الإنترنت والذي يجب على المعلن الدفع مقابله.

في مثل هذه الحالة ، سيحصل المحتال على أموال المعلن مقابل هذه النقرة أو تثبيت التطبيق. ومع ذلك ، فإن احتمالية حدوث ذلك منخفضة جدًا ، نظرًا لأن طريقة الاحتيال الإعلانية هذه تعتمد على مظهر التثبيت العضوي. وبذلك تكون هذه الطريقة ناجحة في توليد عدد كبير من النقرات. نحن نتحدث عن الملايين.

يعد هذا أحد أقدم أشكال الاحتيال في الإعلانات وأسهلها ، وبالتالي فهو أحد أسهل أشكال الاحتيال في الكشف.

انقر فوق حقن

يعد النقر فوق الحقن نوعًا آخر من أشكال الاحتيال في الإعلانات القائمة على النقر. والغرض منه هو سرقة إحالة عمليات التثبيت المجانية أو التي يدفعها المعلن مع النقرة الأخيرة المرتبطة بتثبيت تطبيق معين. سيرسل الاحتيال الإعلاني نقرات وهمية ببساطة إلى أداة الإسناد بمجرد بدء عملية التثبيت. بهذه الطريقة ، يمكن لمنصة MMP أن تفترض أن تثبيت التطبيق هو ميزة تلك النقرة المزيفة لأنها كانت آخر نقرة مسجلة مرتبطة بهذا التثبيت.

كيف يتم إرسال مثل هذه النقرات المضمنة؟ هناك عدة طرق. الطريقة الشائعة هي عندما يتم إخفاء تطبيق أو برنامج ضار في جهاز محمول حقيقي. يحدث هذا عادةً عندما يقوم مستخدم عادي بتنزيل تطبيق يبدو عاديًا من المتجر ، والذي يتضح في الواقع أنه برنامج إعلاني أو فيروس أو نوع آخر من البرامج الضارة.

الروبوتات والمحاكيات

ربما كنت قد استخدمت جهاز الكمبيوتر الخاص بك مرة واحدة لمحاكاة Game Boy Advance للعب ألعابك المفضلة على شاشة كبيرة؟ وهذا يعني أنك استخدمت محاكيًا. يمكن أن تعمل العديد من الأجهزة كأدوات للاحتيال على الإعلانات ، مثل الروبوتات والهواتف وأجهزة الكمبيوتر الشخصية.

يمكن استخدام المحاكيات لجعل أي جهاز يشبه الهاتف الخلوي ومحاكاة تثبيت أحد التطبيقات بشكل معقول. إذا تم تثبيت تطبيق ما على جهاز كمبيوتر سطح المكتب ، على سبيل المثال ، فمن الواضح أنه عملية احتيال إعلانية. لهذا السبب يستخدم الاحتيال الإعلاني المحاكيات.

لا نحتاج بالضرورة إلى تحديد هذه التقنيات أو الأدوات كفئة منفصلة ، ولكن يمكن استخدامها لأنواع أخرى من الاحتيال في إعلانات الجوال ، مثل النقرات غير المرغوب فيها أو انتحال SDK.

مزارع الأجهزة

مجموعات الأجهزة عبارة عن مجموعات من الأجهزة (غالبًا أجهزة iPhone و Android القديمة) التي تمت برمجتها لتثبيت أحد التطبيقات ، ثم إجراء إعادة تعيين ، ثم تثبيت التطبيق مرة أخرى ، وما إلى ذلك. يمكن تسمية المحتالين الذين يمتلكون مثل هذه الأجهزة بالمزارعين الذين يضعون أجهزة احتيالية ويحصلون على حصاد جيد من "مزارعهم" في شكل عائدات إعلانات غير قانونية (أو ميزانية إعلانات لشخص ما).

بالنظر إلى وجود عدد أكبر من الهواتف اليوم ، فإنها تمثل بالتأكيد فرصة للحصول بسهولة على أدوات احتيال الإعلانات عبر الإنترنت وإنشاء مجموعة كبيرة من الأجهزة.

كيف تتعرف على تطبيق أو مكون إضافي أو برنامج ضار؟

يمكن للمستخدم العادي ، دون أدنى شك ، تنزيل تطبيق / مكون إضافي للاحتيال على الإعلانات. تتضمن أمثلة هذه التطبيقات شيئًا به وظائف قليلة ، مثل المفكرة أو مصباح يدوي. وتشمل الأمثلة على هذه المكونات الإضافية مكونًا إضافيًا للتحقق من القواعد ، ومكونًا إضافيًا لإنشاء لقطات شاشة ، ومكونًا إضافيًا لعرض الوقت في مناطق زمنية مختلفة. عادة ما تؤدي هذه التطبيقات الخبيثة وظائفها المعلنة ، وبالتالي لا تثير الشك لدى المستخدم العادي.

بالإضافة إلى ذلك ، عادةً ما يشتري مطورو هذه التطبيقات تقييمات مزيفة. وبالتالي ، فإن إحدى العلامات التحذيرية النموذجية لتطبيق ضار هي العديد من المراجعات بنجمة أو خمس نجوم. لا تتوافق هذه الدرجات مع نموذج التوزيع العادي وتعتبر علامات على مراجعات مزيفة. يمكنك أيضًا قراءة التعليقات بنفسك لمعرفة ما إذا كانت تبدو معقولة. عادةً ما تكون المراجعات المزيفة قليلة التفاصيل أو مليئة بالثناء دون إبراز فوائد محددة. انتبه أيضًا إلى التقييمات ذات النجمة الواحدة. إذا تعارضت العديد من المراجعات مع المراجعات ذات الخمس نجوم ، فهذا يشير أيضًا إلى أنك تواجه مكونًا إضافيًا أو تطبيقًا يحتمل أن يكون خطيرًا.

حاول تثبيت وتنزيل المكونات الإضافية والتطبيقات من مصادر جديرة بالثقة فقط. انظر إلى التطبيقات الأخرى من نفس المطورين. يطور العديد من المهاجمين عددًا كبيرًا من التطبيقات البسيطة أو المكونات الإضافية غير المرتبطة بموضوع معين.

علامة أخرى على التطبيقات الضارة هي أن التطبيقات لا تعمل. إذا كانت التعليقات تشير إلى أن التطبيق ببساطة عديم الفائدة ولا يؤدي وظائفه ، فهذه إشارة واضحة على أن التطبيق ضار. لسوء الحظ ، بمجرد التثبيت ، تستفيد العديد من التطبيقات والمكونات الإضافية الضارة من إمكانيات مكافحة الإزالة المضمنة بها. بالإضافة إلى ذلك ، غالبًا ما تستنزف هذه التطبيقات الضارة مستوى بطارية جهازك بسبب الوظائف المخفية الإضافية التي تعمل باستمرار في الخلفية.

كيفية منع الاحتيال الإعلاني لعملك

- تعيين متخصص في معالجة البيانات وتحليلها للمساعدة في اكتشاف الاحتيال الإعلاني ؛

- تحليل بيانات عملك. هل تتطابق عائداتك مع بيانات منصة MMP الخاصة بك؟

- تحقق دائمًا من بيانات التسويق الخاصة بك ؛

- استخدم فقط منصات إعلانية كبيرة تم التحقق منها مع مخزون عالي الجودة من تقنيات الإعلانات ؛

- اقرأ دليلنا حول أدوات الكشف عن الاحتيال في الإعلانات.

ليتم تلخيصه

يوجد المحتالون في كل مجال من مجالات حياتنا والإعلان عبر الإنترنت ، للأسف ، ليس استثناءً. وصفنا في هذا المقال أشهر مخططات الاحتيال في الإعلانات ، ولكن يومًا بعد يوم توجد طرق جديدة لخداع المعلنين والناشرين. لذلك ، فإن القاعدة الأساسية لأي شركة أو منصة إعلانية ستكون دائمًا "استخدام منصات الإعلان الآلي التي أثبتت جدواها" لمنع الاحتيال في الإعلانات.